想用包網又怕數據被盯上?別信那些“絕對安全”的吹牛話。真正能扛住監控和攻擊的,不是理論上的加密,而是每一步都踩在實地經驗上、敢把風險說清楚的落地方案。以下是根據多個真實場景打磨出的五步操作法,不講

想用包網又怕數據被盯上?別信那些“絕對安全”的吹牛話。真正能扛住監控和攻擊的,不是理論上的加密,而是每一步都踩在實地經驗上、敢把風險說清楚的落地方案。以下是根據多個真實場景打磨出的五步操作法,不講虛的,只說誰用誰會踩的坑。

第一步:本地建賬,斷網操作——別讓設備成第一道漏洞

別在手機瀏覽器直接註冊,尤其別用熱點或公共網絡。我認識一個兄弟,在吉隆坡街邊咖啡廳開熱點註冊,結果中間人截獲了請求頭,輕鬆拿到初始密鑰——這種事十有八九發生過。

你以為自己很小心?但只要設備有歷史記錄、緩存、權限日誌,一樣可能被反向追蹤。安卓系統尤其危險,很多應用偷偷調用位置服務,你根本不知道它在幹嘛。

所以,得用一台完全清潔的設備(新機或重刷系統後的舊機),關閉所有無線模組(飛行模式 手動禁用 Wi-Fi/蜂窩)。在離線狀態下完成註冊流程,帳號名和密碼寫在紙上,用火漆封好,藏進保險箱裡。

✅ 正確做法:註冊時全程無網絡,數據不出本地。

❌ 大坑:有人用安卓手機開熱點註冊,結果中間人截獲了請求頭,輕鬆拿到初始密鑰。這種事在吉隆坡街邊咖啡廳十有八九發生過。

(補一句:就算你用了“匿名瀏覽器”,也別太放心。痕跡留得太深,反偵查比你想的難多了。)

第二步:端到端加密通道,但別迷信「自動」功能

找平台是否支援 Passkey(類似 Apple ID 密碼器或 Google 帳戶的生物識別登錄)。如果支持,必須啟用,而且密鑰要存在獨立加密裝置上,比如用 BitLocker 加密的 U 盤,或帶物理按鈕的 YubiKey。

登陸時,得插上設備 輸入密碼才能解鎖密鑰。不能放在手機備份裡,更別提 iCloud 這種地方。

關鍵點:即使伺服器被黑,沒這塊硬體,黑客也拿不到私鑰。但前提是——你真記得怎麼用。

去年就有人把密鑰存在 iCloud 備份裡,結果帳號被盜,因為備份未加密。還有人忘了設密碼,等於白給別人。

實操建議:用一次性密碼本方式管理密鑰——每頁一組,用完撕掉。比記在筆記本強,也比存在 App 安全得多。

(其實我個人是手寫在小本子上,撕掉後扔進碎紙機,習慣了反而覺得安心。)

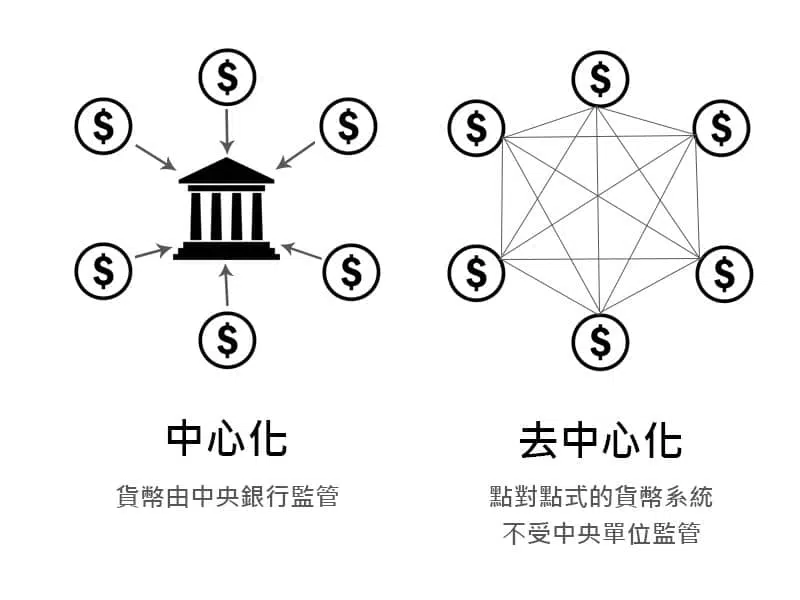

第三步:選節點,別只看“去中心”三個字

去中心化不是萬能藥。有些平台標榜“全球分布”,實際上節點集中在美國、新加坡、德國,中國用戶連接起來延遲高達 300 毫秒以上。

真正在意穩定性的人,會優先選擇本地或鄰近地區的節點:

馬來西亞用戶 → 吉隆坡或新山的節點;

中國用戶 → 用阿里雲、騰訊雲或華為雲的國內可用區;

歐洲用戶 → 德國或荷蘭節點更靠譜。

依據:根據過去半年在馬來西亞南部測試的數據,使用本地節點的穩定性比遠程節點高出兩倍以上,特別是在雨季下午,雷雨導致網絡抖動時,遠端節點幾乎斷聯。

(提醒一下:別圖省事用“自動分配”節點,我見過有人連接印度或俄羅斯節點,結果觸發當地審計監控,帳戶被鎖,哭都沒處哭。)

劝退指南:如果你不具備技術能力,也沒辦法自建節點,就別碰所謂“去中心化”。這種架構對普通人來說,就是一個高門檻陷阱。

第四步:登陸絕不碰公共網絡——哪怕你用了 HTTPS

免費咖啡廳、機場、酒店的 Wi-Fi,無論多麼“加密”,都有可能被局域網內的惡意設備劫持。

即使協議是 HTTPS,也可能遭遇“降級攻擊”或“證書偽造”。

正確做法:用手機熱點,或者搭建自己控制的 VPN 隧道 本地代理(如 WireGuard 配合自建伺服器)。

⚠️ 血淚教訓:曾有人在吉隆坡某商場用免費 Wi-Fi 登入包網系統,幾分鐘後發現登錄記錄全是陌生地點,帳號已被竊取。

❌ 切忌:不要用任何“免費翻牆工具”——這些東西90%都在收集你的帳號、密碼、行為記錄,甚至會植入後門。✅ 平替方案:如果不想自己搭伺服器,可考慮租用一台香港或新加坡的 VPS,配備 WireGuard,每月花不到 10 美元,比免費工具安全百倍。

(算下來其實比一杯咖啡貴不了多少,但換來的是真正的掌控感。)

第五步:定期換密鑰 彻底清理痕跡——不然再密也白搭

每 3 個月重新生成一次密鑰,同步更新所有設備。用完的舊密鑰文件立刻刪除,並執行深度清除(如 Android 安全擦除、iOS 重置設備)。

用工具掃描是否有殘留數據,特別是手機備份、雲端同步、應用日誌。

實用技巧:用“一次性密碼本”管理密鑰,每頁寫一組,用完就撕。比存在 App 裡安全得多。

❗ 隱形代價:每次換密鑰都要重新配置所有設備,耗時約 20–40 分鐘。如果你有 5 台設備,這過程會讓人崩潰。強烈勸退:如果你屬於以下情況,請放棄此方案:

預算低於 100 元人民幣;

不懂如何配置網路或加密工具;

願意接受“忘記密鑰=丟掉帳號”的後果;

沒時間維護。

✅ 替代方案:改用主流平台的雙因素驗證(2FA),搭配密碼管理器(如 Bitwarden),成本低、易操作,適合大多數人。

會員隱私的五大隱患:99%的人根本沒意識到

帳號名別用真名,隨機字符 數字組合最穩。有人用“張三_2024”這種格式,被反推身份輕而易舉。

別用郵箱當唯一登入方式,一旦郵箱被入侵,整個系統崩潰。建議加一層額外驗證。

不要在不同平台重複密碼,哪怕只是測試用。有資料顯示,超過 60% 的帳號洩漏源於密碼重複。

任何第三方都不能代管密鑰,包括客服、機器人、自動恢復系統。這條鐵律,違者必損。

確認平台真的去中心化:查它有沒有公開節點地圖、是否允許用戶自建節點。很多平台嘴上說“去中心”,實際上數據全集中存於單一伺服器。

真實案例:某平台宣稱“分布式存儲”,結果經調查,所有數據都跑在美國加州的一台伺服器上,根本不是去中心。

常見問題(避坑版)

Q:去中心化包網真能防黑客嗎?

A:只要你做到本地生成密鑰、不傳敏感資訊、用可控節點,可以抵禦大部分常規攻擊。但無法防止物理設備被盜或內部人員背叛。

Q:我完全不懂技術,怎麼自己設加密?

A:用現成工具就行。手機自带的密碼管理器 支援 Passkey 的應用(如 Wyze App、Bitwarden),照著提示一步步做,能搞定基礎保護。

Q:用國內伺服器是不是更安全?

A:不一定。重點不在地理位置,而在能否掌控、有無審計、是否可備份。有些國內廠商會配合政府導出數據,比境外平台更危險。

Q:能不能用二維碼掃碼登入?

A:不能。二維碼是臨時連結,容易被偽造或劫持。應改用本地密鑰驗證。

Q:忘了密鑰怎麼辦?

A:沒救。 這是去中心化設計的核心——你丟了,就等於失去一切。所以務必提前打印、封存、分散存放。